基于博弈论的能量合作安全机制

作者: 刘宣 汪峰坤

关键词:无线传感器网络;能量合作;安全;博弈论;一报还一报

0 引言

作为物联网的重要组成部分,无线传感器网络(Wireless Sensor Networks,WSN)在日常生活中具有广泛的应用[1-2]。WSN是由大量传感器节点组成的,每个传感器节点都具备收集和处理信息的能力,并将信息通过多跳网络传送给汇聚节点。由于传感器节点通常由不可替换的电池供电,网络的生命期随着节点能量的耗尽而结束。

为解决此类网络中节点能量耗尽问题,近年来,人们开始关注并研究能量收集型无线传感器网络(En⁃ergy Harvesting Wireless Sensor Networks,EH-WSN) [3]。在EH-WSN中,传感器节点具备从周围环境中收集能量的能力。能量收集技术的引入彻底改变了无线传感器网络的设计,传感器节点可用的能量不一定会减少,反而有可能随着时间增加,极大地延长网络的生命期和减少维护开销。目前,人们已经探索了不同的收集技术,如太阳能、风能、机械能等,这些被广泛应用于能量收集。

然而,能量收集技术存在不确定性,而且WSN中存在能量不均衡问题[4]。为了进一步延长网络生命周期,基于无线能量传输的能量合作技术引起了人们的关注。作为一种新兴的技术,能量合作技术在延长网络生命期、均衡节点能量方面具有独特的优势。然而,能量合作技术也面临着能量合作背叛、能量状态伪造、能量抵赖等攻击,可能会造成信息和能量的损失。因此,我们需要针对上述攻击提出一些可行的防范策略。

1 国内外研究成果

无线传感器网络在军事、工业监控、智能交通、物流领域、生态环境等方面具有广泛的应用,然而,在实际应用中由于面临着节点能量耗尽的风险,由此制约了传感器网络作用的发挥。

随着无线传输技术的进步,节点间进行能量共享成为可能。文献[5]基于磁谐振耦合式无线能量传输技术,提出了一种基于无线能量传输的能量均衡路由算法,实现了不同节点间的能量补充。Gurakan[6]提出了能量合作的概念。Ni[7]设计了一个能量合作储存- 传输机制,减少了系统中断概率并提高了吞吐量。GAMBIN[8]研究了能量合作在物联网中的应用,并提出一种能量分配优化策略,延长了系统的生命期。能量合作技术以其独特的优势必将在日常生活中发挥更大作用。

然而,新技术的引入存在一定的安全隐患,尽管人们对能量合作技术做了一些研究,却忽视了能量合作技术本身的安全风险。文献[9]介绍了无线能量传输中常见的攻击类型并提出了一些可能的对策。文献[10]提出了通过在合作网络中添加人工噪声来实现信息安全的方案。在能量合作中,还存在能量状态不可见、能量不可加密、能量不可备份等安全隐患,对能量合作构成严重的安全威胁。

2 能量合作的风险

2.1 能量合作技术简介

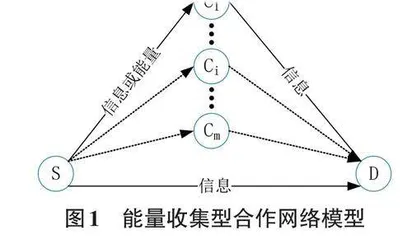

能量合作指在能量收集型传感器网络中,节点之间以无线能量传输的方式实现能量共享,如图1所示为能量收集型合作网络模型。该网络主要有三种类型的节点:源节点(S) 、合作节点(C)和目标节点(D),所有的节点都具备从周围环境中收集能量的能力。节点由两大模块组成:

1) 能量收集模块:该模块主要用于节点能量的收集和存储。

2) 信息传输模块:该模块主要功能是节点之间信息传输。

图2-图4所示为常见的能量合作模型:能量预支付直接传输、能量租借合作传输和能量租借直接传输[11]。

能量预支付直接传输(Cooperative Relay with En⁃ergy Prepayment,CREP) 。如图2所示,在能量预支付直接传输中,源节点与合作节点共同完成信息的传输。作为源节点S到目标节点D的中继,合作节点C 不仅接收来自源节点的信息,也接受来自源节点的能量。在传输开始前,源节点S根据路由协议选择适当的节点C作为合作节点,并向C咨询所需能量,将信息与能量传输给C,合作节点C在传输过程中并不消耗自身能量。然后,S向节点D发送一个提示信息,提醒D准备接收来自节点C信息。D收到来自C的信息后,向节点S发送一个确认信息,作为本次能量合作结束的标志。

能量租借合作传输(Cooperative Relay with EnergyDebt,CRED)。如图3所示,在CRED中,若节点S没有足够的能量用于支付给合作节点C,节点间将采用能量租借直接传输的方式进行合作。节点S首先将自己的剩余能量传输给C,C收到来自S的信息和能量后,拿出自己的一部分能量帮助节点S进行数据传输,并收到来自节点S的能量欠条。当节点S空闲时,它从周围环境中收集能量,并根据能量欠条将能量偿还给节点C。节点C收到足够的偿还能量后将节点S的能量欠条销毁。

能量租借直接传输(Direct Transmission with En⁃ergy Debt,DTED) 。如图4所示,当节点S接近目标节点D但没有足够的能量进行数据传输时,S将向周围的合作节点C请求能量传输,并给C一个能量欠条。S 收到来自C的能量后直接将数据传输到D,当其能量充足时对C进行能量偿还。

2.2 能量合作的脆弱性

与信息不同,能量有个显著的特征:一旦攻击者获得其他节点的能量,它可以直接使用。因此,在能量合作中存在新的安全挑战。能量合作面临如下的安全风险:

能量不可加密:不同于传统的信息传输,能量不能通过加密的方式来保证仅给合法的节点使用,攻击者可以以非法方式窃取并利用节点能量。

能量不可备份:传输的信息可以通过备份和复制得到恢复,然而能量不同,恶意节点攻击造成的能量损失无法恢复。

能量状态不可见:某个节点的能量状态对其他节点是不可见的,恶意节点可能伪造自身能量状态以欺骗其他节点。

这些风险不仅会导致能量的损失,还可能会造成信息传输延迟或信息丢失,甚至会使系统因大量的冗余信息而崩溃。

2.3 典型的能量合作攻击

由于能量的脆弱性,在能量合作中可能面临以下攻击:

能量状态伪造(Energy State Forgery,ESF) :能量状态伪造指攻击者伪造自身能量状态,在通信过程中向合作者发送错误的能量信息。有三种主要的攻击场景:

1) 受害者节点v向攻击者节点a请求能量合作,节点a能量充足,却谎称自己能量不足,拒绝向节点v 提供帮助,能量合作无法完成。

2) 攻击者v能量充足,却向合作节点a谎称能量不足,不断向a请求能量帮助,消耗了a大量的能量。

3) 受害者v向附近节点请求能量合作,攻击者节点a能量不足,却谎称自身有足够的能量,与v建立了无效的能量合作连接。

能量合作背叛(Energy Cooperation Betrayal,ECB):能量合作背叛指攻击者假意合作或因自私而拒绝合作。如在DTED中,S(受害者)向C(攻击者)请求能量传输,自私节点C出于自身利益拒绝向S传输能量。在CREP中,C(攻击者)同意S(受害者)的合作请求并接收来自S的能量,随后拒绝将S的信息转发到D。

能量抵赖(Energy Repudiation of Reception,ERR):能量抵赖指攻击者否认接收能量。如在CRED中,C (攻击者)与S(受害者)完成能量合作后收到了来自S 的补偿能量,却否认接收过来自S的能量偿还。在DTED中,S(攻击者)收到了来自C(受害者)的能量传输,却声称自身未得到来自C的帮助。

能量相关的信息攻击(Energy- Related Informa⁃tion Attack,ERID):能量相关的信息攻击通常与节点的串通合谋有关。如在CREP或CRED中,S(攻击者)与D(攻击者)串通欺骗节点C(受害者),D已收到却声称未收到来自C转发的来自S的信息,C不得不重传信息,损失了自身的能量。

表1揭示了在能量合作模型中可能出现的能量攻击。

3 重复囚徒困境博弈模型

3.1 重复囚徒困境博弈模型

参与者:这里的参与者指网络中的每一个传感器节点,而所有节点构成了参与者集合。本章研究传感器网络邻居节点之间的博弈。

策略空间:策略空间就是节点所采取策略及行为方式的集合。所有的节点都包括两种行为,一种为合作策略,即愿意提供能量传输或数据转发服务;另一种为背叛策略,即拒绝为其他节点提供能量传输或数据转发。

收益:对于参与能量合作的节点来说,邻居节点之间相互依存,收益通常体现为数据包的传输和能量的变化。若B是A的下一跳节点,则A需要B为其转发数据,而由于无线传感器网络能量的不均衡性,B需要A的能量补充。因此,正常合作下节点双方是互利共赢的。重复囚徒困境中节点关心的不是眼前利益,而是长期利益。

在能量合作中,各传感器节点长期共存,相互依存,有多次合作机会,且对于各节点来说,背叛总比合作收益大。因此,能量合作中的节点符合重复囚徒困境模型。

3.2 合作的进化——“一报还一报”策略的应用

研究表明,在重复囚徒困境博弈中,最好的策略是“一报还一报”策略[12]。一报还一报策略中,博弈双方首先选择合作,接下来,重复对方的上一个回合的策略。在能量合作中,节点A首先选择与节点B进行能量合作,若节点B选择合作,下一回合节点A仍然会重复B的合作策略,若无背叛,合作将一直持续下去。若节点B在某一回合背叛了A,在下一回合节点A将会背叛节点B作为惩罚,即拒绝与B进行能量合作。它具有善良性、宽容性、明晰性和可激怒性。善良性使它不首先背叛;宽容性使得它在别人背叛之后只报复一次;明晰性使得这种策略易于被识别;可激怒性限制了对方的背叛。因此,在能量合作中,节点之间采用一报还一报的合作策略有利于减少节点的背叛行为,形成长期稳定的合作关系。

4 能量合作的安全机制

4.1 定期能量报告

定期能量报告(Periodic Energy State Report,PER) 指节点的信任模块将节点的能量状态信息定期发送给认证机构,报告的内容为节点的身份、地理位置、能量状态并用数据签名技术实现身份认证。出于隐私保护的需要,节点的身份可以匿名。为了防止能量状态伪造,合法节点可以申请认证机构对其他节点的能量状态进行认证,根据认证机构的反馈结果选择合作对象。定期能量报告可以有效地避免节点能量状态伪造。

4.2 能量双重签名

如图5所示,为了实现能量传输的不可抵赖性,我们可以仿照数据签名技术实现能量传输的确认。首先,能量的发送者i将待传输的能量细分为若干个小的能量单元,并按照时间顺序为每一个能量单元加上数据签名。数据签名包括发送者和接收者的身份、时间戳、合作记录、传输的能量总量和当前事件的序列号。在T1时刻i将能量与数据签名发送到接收者j。

接收者j收到来自i的能量单元和相应的数据签名后,证实了事件的有效性,在T2时刻仿照i的数据签名产生一个双重签名并发送给i。i收到来自j的确认后,即可以模仿上述过程在T3时刻继续开始能量和签名的传输,直到本次能量合作的完成。

4.3 能量合作安全算法

下面结合“一报还一报”的合作策略和定期能量报告及能量签名技术提出能量合作安全算法。

假设在能量双重签名中,每份能量被等分为t个能量单元(E1,E2...Et) 。节点当前可用能量为Eavali⁃able,节点传输数据包(package)能量消耗为Ep。为了避免能量状态伪造,定期能量报告须贯穿于整个网络生命期。在数据传输之前,节点首先根据目标节点的位置选择合作方式。若目标节点就是自己的下一跳节点,则根据自身能量状态选择是否需要能量合作。当节点能量不足以传输数据到下一跳节点时选择DTED的合作方式,即请求附近邻居节点为其提供能量补充,获得足够能量后直接将数据传输到目标节点。若目标节点不是自身邻居节点,则需要以中继转发的方式进行能量合作,节点根据自身能量状态选择恰当的合作模型。